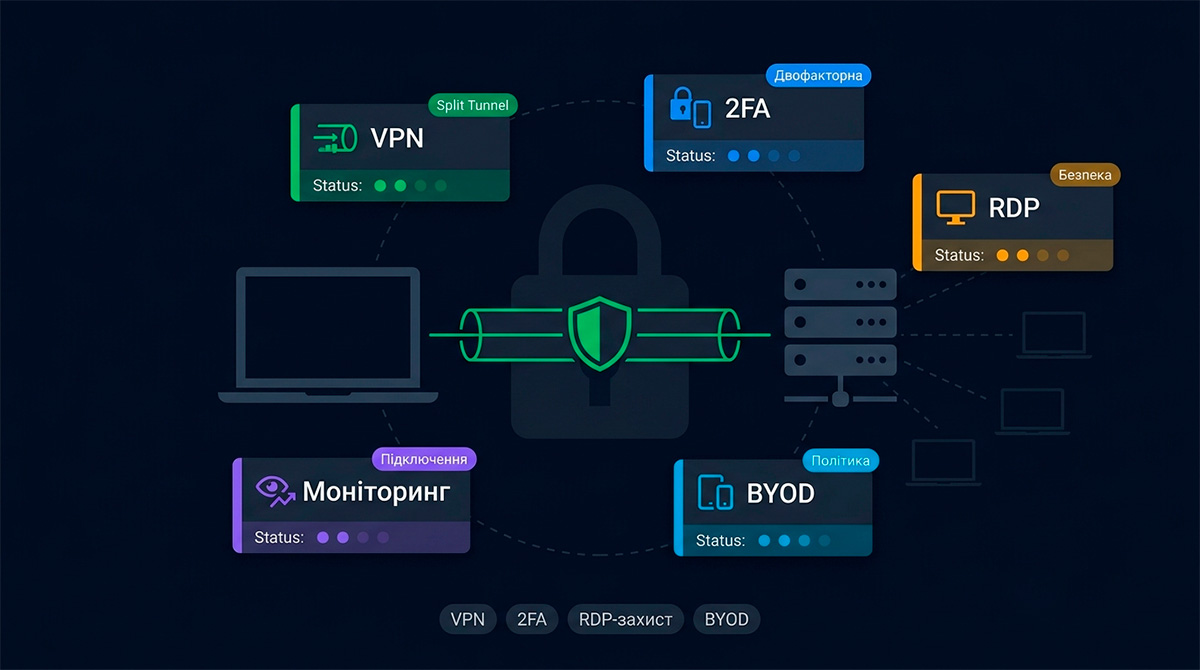

Повномасштабна війна прискорила перехід українських компаній на гібридний і повністю віддалений формат роботи. Але більшість компаній зробили це реактивно — без належної інфраструктури безпеки. Результат: корпоративні дані доступні через незахищені домашні маршрутизатори, RDP відкритий назовні, паролі передаються в Telegram. Розберемо, як зробити правильно.

VPN як обов'язкова основа

Будь-який доступ до внутрішніх ресурсів компанії — файлових серверів, 1С, корпоративної пошти, IP-камер — повинен відбуватися виключно через VPN-тунель. Ніяких «відкритих портів назовні» для внутрішніх сервісів.

Яку архітектуру обрати

Централізований VPN-сервер — класична схема. Один сервер (на офісному MikroTik або окремому VPS) приймає підключення від усіх співробітників. Простий у адмініструванні, легко контролювати доступ. Мінус: якщо сервер недоступний — весь remote access зупиняється.

Mesh VPN (Tailscale, Netbird) — сучасна альтернатива. Кожен пристрій підключається до інших напряму (peer-to-peer) через зашифрований тунель. Не потребує виділеного VPN-сервера, стійкий до збоїв, ідеальний для розподілених команд. Tailscale для команд до 100 пристроїв — безкоштовний.

Split Tunneling: що пускати через VPN

Split tunneling визначає, який трафік іде через VPN-тунель, а який — напряму в інтернет. Два підходи:

Full tunnel — весь трафік через VPN. Максимальний контроль і безпека, але перевантажує корпоративний канал YouTube і Zoom-трафіком співробітників.

Split tunnel — через VPN йде лише трафік до внутрішніх ресурсів (10.0.0.0/8, 192.168.0.0/16), решта — напряму. Оптимальний для більшості компаній.

Правильна конфігурація split tunnel скорочує навантаження на VPN-сервер на 70–90% при збереженні повної безпеки доступу до внутрішніх ресурсів.

Двофакторна автентифікація (2FA)

VPN із лише логіном і паролем — недостатньо. Якщо пароль співробітника буде скомпрометований (фішинг, витік з іншого сервісу), зловмисник отримає доступ до всієї внутрішньої мережі. Обов'язково впровадьте 2FA:

TOTP-коди (Google Authenticator, Aegis) — безкоштовно, працює офлайн

Апаратні ключі (YubiKey) — найнадійніший варіант для привілейованих акаунтів

Push-сповіщення (Duo Security, Microsoft Authenticator) — зручно, але потребує інтернету

Безпека RDP

RDP (Remote Desktop Protocol) — найпопулярніший вектор атаки на корпоративні мережі. Щодня в інтернеті сканується 4,4 мільйони RDP-портів. Правила безпеки RDP:

Ніколи не відкривайте порт 3389 (або будь-який інший RDP-порт) напряму в інтернет

RDP — лише через VPN-тунель, не назовні

Використовуйте Network Level Authentication (NLA)

Обмежте кількість спроб входу (Account Lockout Policy)

Якщо потрібен доступ без VPN — RDP Gateway з сертифікатом

Спільний доступ до файлів

Варіанти організації спільного доступу до файлів для віддаленої команди:

Nextcloud self-hosted — повний контроль над даними, GDPR-compliant, інтеграція з Office, мобільні клієнти. Розгортається на вашому сервері.

SharePoint/OneDrive (Microsoft 365) — якщо вже є підписка M365, найпростіший варіант з інтеграцією у Windows і Teams.

SMB через VPN — класичні файлові шари через тунель. Прості у налаштуванні, але погано працюють на повільних або нестабільних каналах.

BYOD-політика: особисті пристрої на роботі

BYOD (Bring Your Own Device) — реальність більшості українських компаній. Мінімальні вимоги до особистих пристроїв, що підключаються до корпоративних ресурсів:

Актуальна ОС з останніми оновленнями безпеки

Антивірусне ПЗ

Шифрування диска (BitLocker / FileVault)

Заборона збереження корпоративних даних у особистих хмарних сховищах

Можливість віддаленого очищення пристрою при втраті (MDM-рішення)

Моніторинг віддалених підключень

Адміністратор повинен бачити, хто, коли і звідки підключився до корпоративної мережі. Мінімальний моніторинг: логи VPN-сервера зберігаються щонайменше 90 днів, сповіщення при підключенні з нових країн або незвичних годин, автоматичне відключення неактивних сесій після N хвилин.

Хмара vs On-premise: що вигідніше

Для компаній до 20 співробітників: хмарні рішення (Microsoft 365, Google Workspace + Tailscale) дають максимальну надійність при мінімальному адмініструванні. Для компаній від 50 співробітників з чутливими даними: власна інфраструктура (VPN-сервер + Nextcloud + AD/LDAP) дає повний контроль і часто нижчу вартість у довгостроковій перспективі.

Безпека віддаленого доступу — не одноразове налаштування, а постійна робота. Регулярно переглядайте права доступу, відкликайте акаунти звільнених співробітників у день звільнення і проводьте квартальні аудити конфігурації VPN.