MikroTik — латвійський виробник мережевого обладнання, що пропонує функціональність корпоративного класу за ціною, доступною малому та середньому бізнесу. Маршрутизатор MikroTik hEX за 2 500–3 500 грн вміє більше, ніж деякі Cisco-пристрої за 50 000 грн. Але ця потужність потребує правильного підходу до налаштування. Ось практичний гайд.

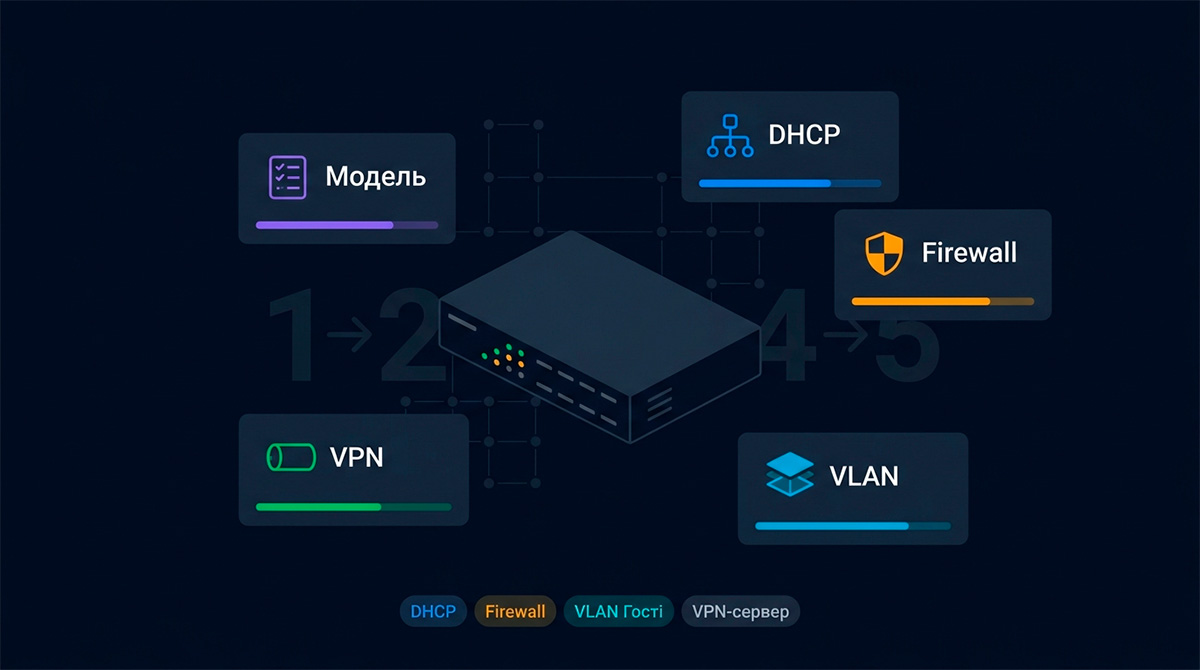

Крок 1: Вибір моделі

Лінійка MikroTik велика, але для офісів найчастіше підходять кілька моделей:

hEX (RB750Gr3) — 5 портів Gigabit, 880 МГц, 256 MB RAM. Ідеальний для офісу до 30 користувачів, швидкість роутингу до 1 Гбіт/с.

hEX S (RB760iGS) — те саме + SFP-порт для оптоволокна та PoE-живлення на одному порту.

CCR2004-1G-12S+2XS — для великих офісів і корпоративних мереж, 16 ядер, 4 GB RAM.

RB4011 — золота середина для офісу 50–150 користувачів: 10 Гбіт-портів, SFP+, 1 GB RAM.

Крок 2: Первинне налаштування

Підключіть MikroTik до ПК патч-кордом у порт 2–5 (порт 1 — WAN). Відкрийте Winbox (безкоштовна утиліта від MikroTik) або зайдіть через браузер на 192.168.88.1. Перше, що потрібно зробити:

Змінити стандартний пароль (логін: admin, пароль: порожній за замовчуванням)

Оновити RouterOS до актуальної стабільної версії: System → Packages → Check for Updates

Задати ім'я пристрою: System → Identity

Налаштувати NTP-клієнт для синхронізації часу: System → NTP Client

Крок 3: DHCP-сервер

MikroTik за замовчуванням вже має базовий DHCP-сервер на інтерфейсі bridge. Для офісного середовища налаштуйте статичні прив'язки для серверів і принтерів: IP → DHCP Server → Leases → знайдіть MAC → Make Static. Задайте DNS-сервери: 8.8.8.8 і 1.1.1.1 або власний внутрішній DNS.

Крок 4: Правила файрволу

Стандартна конфігурація MikroTik вже має базовий захист, але для офісу варто додати кілька важливих правил. У IP → Firewall → Filter Rules переконайтеся, що є:

Правило drop invalid — відкидає некоректні пакети

Правило accept established/related — пропускає відповіді на ініційовані з'єднання

Правило drop input from WAN — блокує прямий доступ до роутера з інтернету

Port knocking або обмеження доступу до Winbox лише з певних IP

Крок 5: VLAN для гостей

Гостьова мережа — обов'язкова для будь-якого офісу. Відвідувачі та підрядники не повинні мати доступ до внутрішніх ресурсів компанії. Створіть окремий VLAN (наприклад, VLAN ID 10) з власним DHCP-пулом (192.168.10.0/24) та правилами файрволу, що дозволяють лише вихід в інтернет і блокують трафік до основної мережі 192.168.1.0/24.

Крок 6: VPN-сервер

Для доступу співробітників ззовні налаштуйте WireGuard VPN (RouterOS 7+): IP → WireGuard → додайте інтерфейс, згенеруйте ключі, налаштуйте peers для кожного співробітника. Альтернатива на RouterOS 6 — L2TP/IPSec з вбудованою підтримкою у всіх ОС без додаткових клієнтів.

Крок 7: Управління смугою пропускання

Queues у MikroTik дозволяють обмежити пропускну здатність для певних пристроїв або категорій трафіку. Корисно для: обмеження гостьової мережі (наприклад, 10 Мбіт/с), пріоритизації IP-телефонії (QoS), захисту від «завалювання» каналу одним користувачем.

Крок 8: Моніторинг через The Dude

The Dude — безкоштовний інструмент від MikroTik для моніторингу мережі. Автоматично сканує мережу, будує карту топології і сповіщає при недоступності пристрою. Встановлюється на окремий Windows-ПК або запускається як пакет прямо на RouterOS (на підтримуваних моделях).

Типові помилки при налаштуванні MikroTik

Залишити пустий пароль адміна — найнебезпечніша помилка, маршрутизатор стає відкритим для всіх

Не оновлювати RouterOS — у старих версіях є критичні вразливості (CVE-2018-14847 та інші)

Не робити бекап конфігурації — після збою відновлення займе години замість хвилин

Відкривати Winbox (порт 8291) назовні — порт управління ніколи не повинен бути доступний з інтернету

Ігнорувати логи — Log у MikroTik показує спроби брутфорсу, помилки з'єднань і підозрілу активність

Правильно налаштований MikroTik — надійна основа офісної мережі на роки. Але хибна конфігурація може стати причиною злому або зупинки роботи всього офісу. Якщо немає впевненості у власних знаннях — довірте налаштування сертифікованому MikroTik-спеціалісту.